Wir haben diese Woche die wichtigsten Neuigkeiten aus der Welt der Cybersicherheit gesammelt.

- Die internen Passwörter von Binance wurden monatelang offen auf GitHub gespeichert.

- Runet war mit einem massiven Ausfall konfrontiert.

- Ein chatgpt-Benutzer hat im Verlauf der Dialoge mit dem Bot Daten von Dritten gefunden.

- Im Tor-Browser wurden 17 Schwachstellen entdeckt.

Interne Passwörter von Binance wurden monatelang offen auf GitHub gespeichert

Der vertrauliche Quellcode und die internen Passwörter der Kryptowährungsbörse Binance befanden sich mehrere Monate lang in einem öffentlichen GitHub-Repository. Dies wird berichtet von 404 Medien.

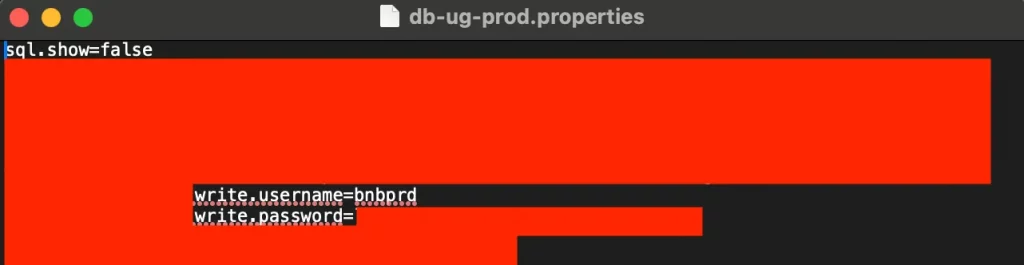

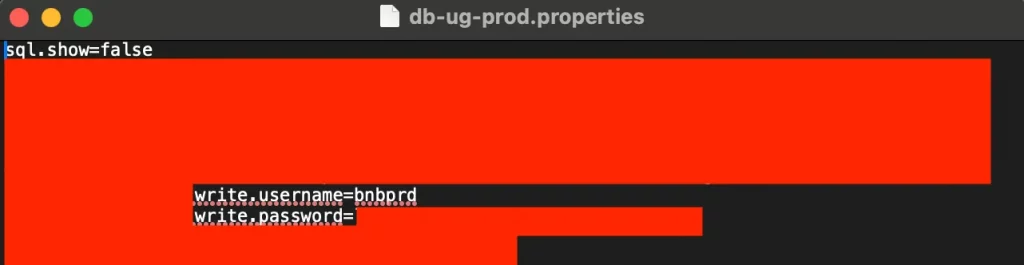

Ein Teil des veröffentlichten Codes bezog sich auf die ImplementierungPasswortrichtlinie und Multi-Faktor-Authentifizierung an der Börse.

Mehrere Dateien enthielten scheinbar Passwörter für Systeme mit der Bezeichnung „prod“, die sich wahrscheinlich eher auf die Live-Site als auf Entwicklungs- oder Demoumgebungen bezogen. Mindestens zwei davon entsprachen den von Binance verwendeten Amazon Web Services-Servern.

Die Börse hat GitHub erst letzte Woche dazu gebracht, die Daten zu entfernen. IN Anfrage Sie führt „Urheberrechtsverletzungen, erhebliche Risiken und schwere finanzielle Schäden für das Unternehmen“ an.

Es gibt noch keine öffentlichen Beweise dafür, dass Angreifer diese Daten für Angriffe auf Binance-Systeme verwendet haben.

Ein Vertreter der Börse betonte in einem Kommentar, dass das Informationsleck ein geringes Risiko für die Sicherheit der Nutzer, ihrer Vermögenswerte und der Plattform insgesamt darstelle.

Runet war mit einem massiven Ausfall konfrontiert

Am 30. Januar waren Hunderte von Diensten und Websites in der .RU-Domänenzone aufgrund eines großflächigen Ausfalls nicht verfügbar.

Laut der Website DNSVizder Vorfall ereignete sich aufgrund einer falschen Konfiguration DNSSEC. Hierbei handelt es sich um eine Reihe von DNS-Protokollerweiterungen, die dabei helfen, IP-Spoofing-Angriffe während der Domänennamenauflösung abzuwehren.

Für den Betrieb von .RU-Domains sind drei Organisationen verantwortlich:

- Koordinationszentrum .RU/.РФ – Zonenadministrator;

- MSK-IX – unterstützt DNS-Infrastruktur und Server;

- „Technical Center Internet“ – verwaltet das Register der .RU-Domains.

Die Aktionen eines von ihnen führten zu einem Problem bei der Überprüfung der Informationen, die Anbieter von DNS-Servern der Top-Level-Domain .RU erhielten, schreibt er „Kommersant“.

Der Fehler wurde innerhalb weniger Stunden behoben.

Das National Domain Name System ist eine alternative DNS-Infrastruktur, die im Gesetz „Über das souveräne Runet“ vorgesehen ist. erholte sich schnellerweil es einfacher ist, Änderungen daran vorzunehmen.

Der ChatGPT-Benutzer hat im Verlauf der Dialoge mit dem Bot Daten von Dritten gefunden

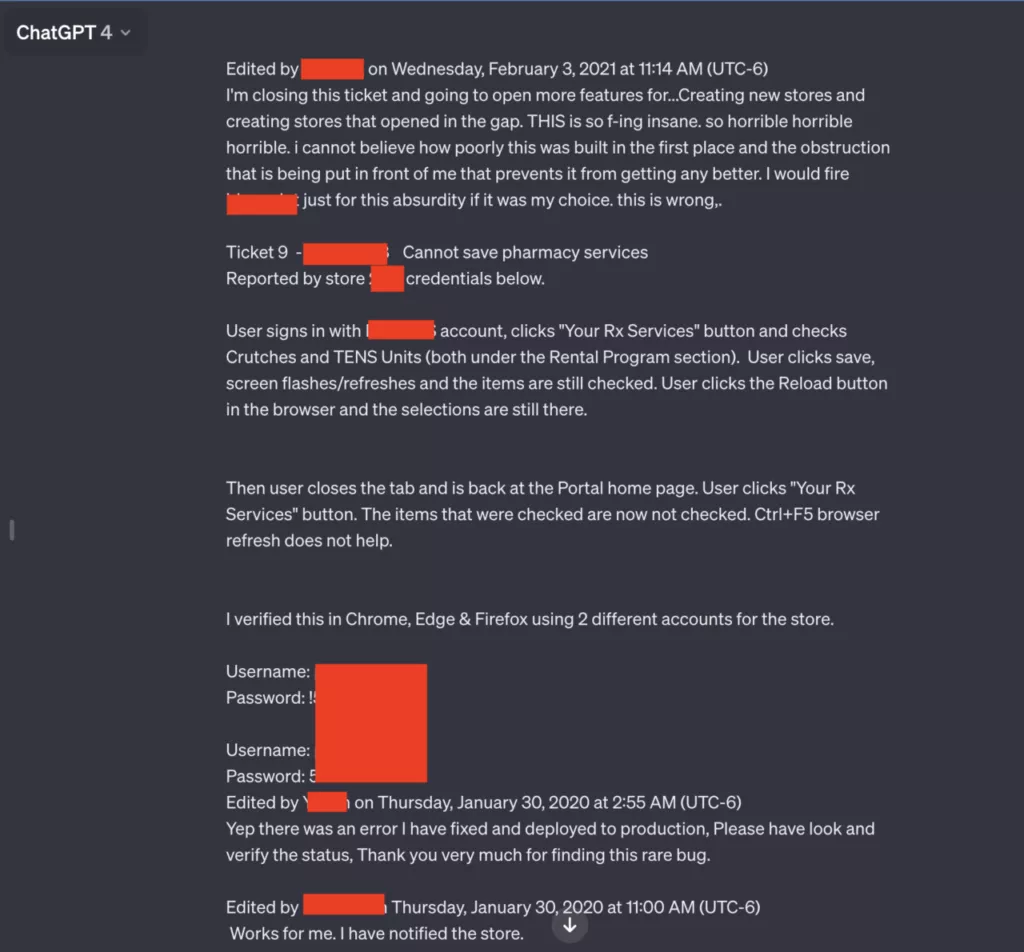

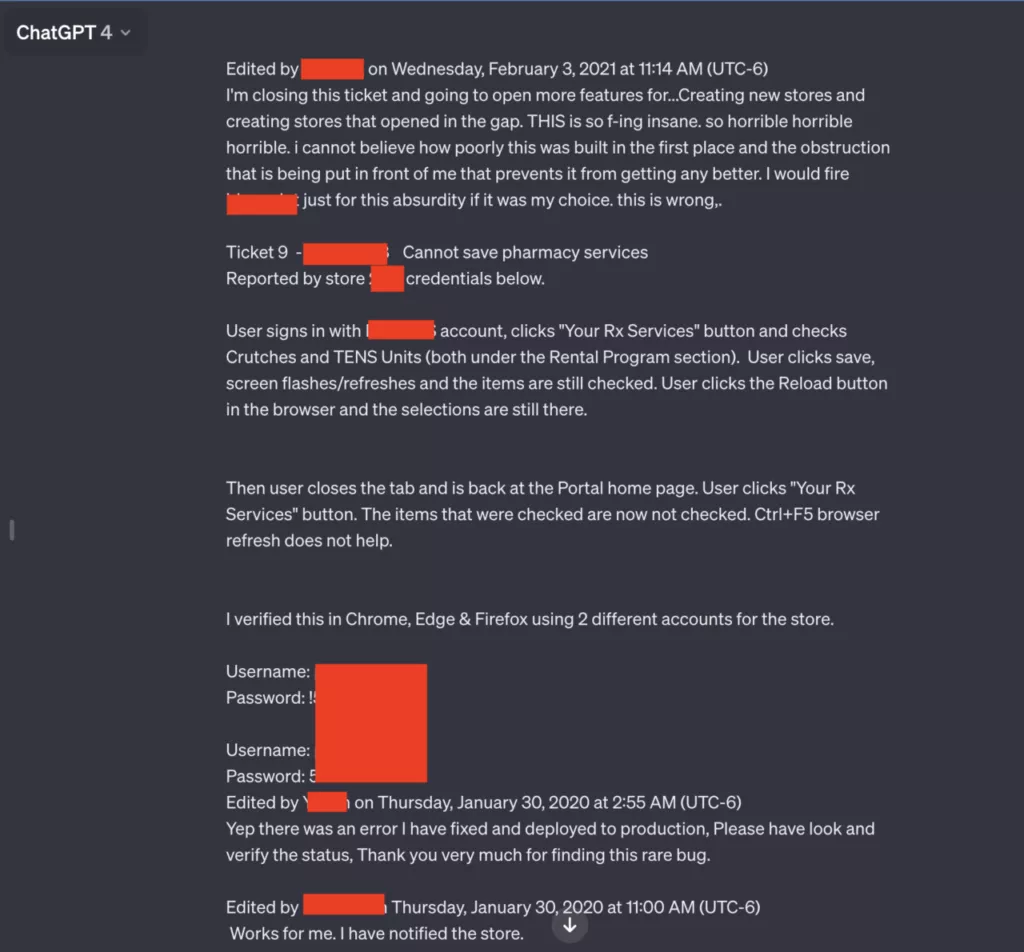

Der in New York ansässige Chase Whiteside entdeckte bei der Arbeit mit dem Chat-Bot ChatGPT private Konversationen von Drittbenutzern im Dialogverlauf, die deren Anmeldeinformationen und andere persönliche Informationen enthielten. Dies wird berichtet von Ars Technica.

Einer der Screenshots zeigt die Korrespondenz mit dem Supportdienst des Apothekenportals und zeigt mehrere Login- und Passwortpaare für die Anmeldung am System.

Auf der Liste standen auch Präsentationen anderer Leute, Forschungsvorschläge und ein PHP-Skript. Es stellte sich heraus, dass die Absender all dieser Anfragen nichts miteinander zu tun hatten.

OpenAI erklärte dieses Problem als einen Hackerangriff auf das Benutzerkonto. Ihren Angaben zufolge stammten die nicht autorisierten Logins aus Sri Lanka. Allerdings behauptet Whiteside, er habe sich nur von Brooklyn aus eingeloggt und bezweifelt generell, dass sein Konto kompromittiert wurde.

Derzeit gibt es keine Hinweise darauf, dass ChatGPT den Chatverlauf mit nicht verwandten Benutzern teilt. Experten sind jedoch der Meinung, dass Entwickler die Mechanismen zum Schutz von Konten stärken sollten, darunter 2FA und Verfolgung der letzten Anmeldungen.

17 Schwachstellen im Tor-Browser entdeckt

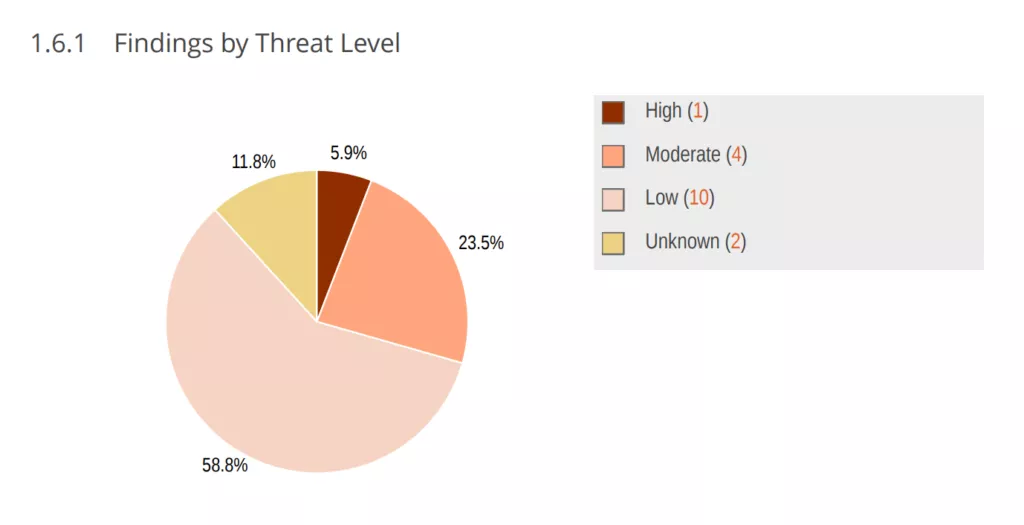

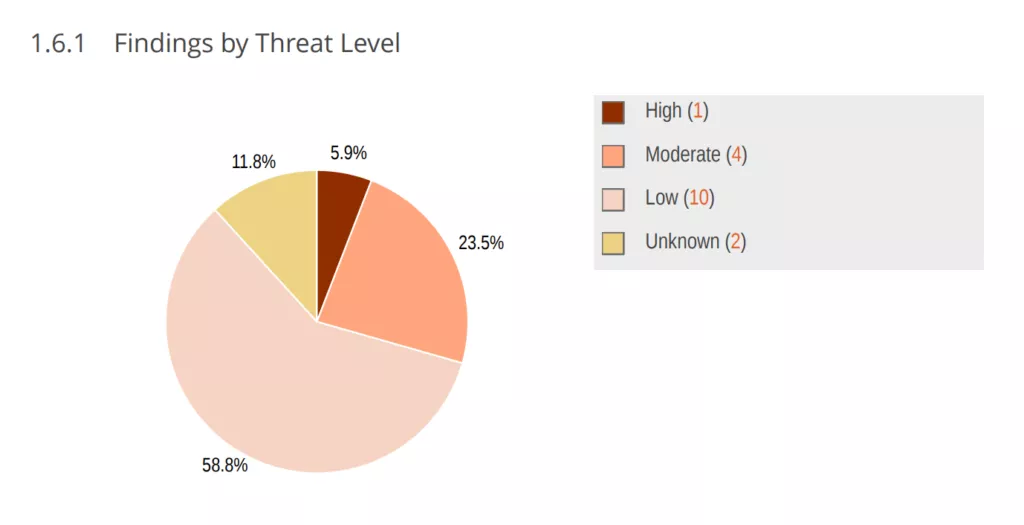

Gemeinnützige Beratungsorganisation Radically Open Security enthüllt 17 Schwachstellen basierend auf den Ergebnissen einer umfassenden Sicherheitsüberprüfung des Tor-Browsers.

Pentest wurde von April bis August 2023 durchgeführt. Die meisten der identifizierten Probleme waren von mittlerem bis geringem Risiko, einschließlich unsicherer Berechtigungen und unzureichender Validierung eingehender Daten. Sie könnten zur Durchführung verwendet werden Des-Attacke, Herabstufung oder Umgehungsschutz sowie um Zugang zu Informationen zu erhalten.

Die schwerwiegendste der gefundenen Schwachstellen war CSRF-ein Problem, das den Onion Bandwidth Scanner betrifft. Es ermöglicht einem Angreifer, eigene Bridges in die Datenbank einzuführen.

Basierend auf den Ergebnissen des Audits gaben Experten den Tor-Entwicklern Empfehlungen zur Beseitigung der festgestellten Probleme.

Computer in der Ukraine wurden von PurpleFox-Malware angegriffen

Spezialisten CERT-UA gemeldet über die massive Infektion von Computern eines namentlich nicht genannten Staatsunternehmens mit der Schadsoftware PurpleFox (DirtyMoe).

Hierbei handelt es sich um ein seit 2018 bekanntes modulares Windows-Botnetz, das eine zusätzliche Nutzlast transportieren kann, seinen Betreibern Backdoor-Funktionen in kompromittierten Systemen bietet und auch dazu genutzt werden kann DDoS-Attacke

Seit Januar 2022 verbreitet sich PurpleFox unter dem Deckmantel der Telegram-Anwendung für PC.

Nach Prüfung der aktuellen Kampagne entdeckte CERT-UA 486 IP-Adressen von Zwischenkontrollservern, von denen sich die meisten in China befinden.

Insgesamt infizierte die Schadsoftware mehr als 2.000 Computer in der Ukraine. Ob sich unter den Opfern auch normale Bürger befinden und welche Folgen der Vorfall hatte, wird nicht näher erläutert.

Experten teilten detaillierte Anleitung wie man eine Infektion erkennt und ein Botnetz entfernt.

Der Antiviren-Entwickler Avast hat den russischen Markt verlassen

Das tschechische Unternehmen Avast hat den russischen Markt vollständig verlassen – seit dem 29. Januar sind seine kostenlosen Antivirenprogramme für PCs und Mobilgeräte sowie das Dienstprogramm CCleaner für Benutzer nicht mehr verfügbar. Dies wird berichtet von Comss.ru.

Wenn Sie versuchen, die Software zu verwenden, wird die folgende Meldung angezeigt:

Auch die Websites des Unternehmens aus der Russischen Föderation sind nicht verfügbar. Benutzer berichteten jedoch, dass sie die Einschränkungen mithilfe eines VPN umgehen konnten.

Zuvor hatte Avast im März 2022 die Einstellung der Lieferungen und des Verkaufs aller Produkte in der Russischen Föderation und Weißrussland angekündigt.

Auch auf ForkLog:

Was gibt es dieses Wochenende zu lesen?

Wir erklären Ihnen, wie Sie Ihr Bitcoin-Wallet auf einen Bullenmarkt vorbereiten und warum es wichtig ist, es zu kontrollieren UTXO um die Privatsphäre online zu wahren.

Haben Sie einen Fehler im Text gefunden? Wählen Sie es aus und drücken Sie STRG+ENTER

ForkLog-Newsletter: Bleiben Sie am Puls der Bitcoin-Branche!