In diesem Artikel werden wir darüber sprechen Angriffe zum Knacken von Passwörtern, ihre Methoden und Prävention. Heutzutage sind Angriffe zum Knacken von Passwörtern am weitesten verbreitet. Diese Angriffe werden von Cyberkriminellen oder Hackern durchgeführt, um Zugriff auf das Konto eines Benutzers zu erhalten. Sobald es dem Cyberkriminellen gelingt, sich beim Konto eines Benutzers anzumelden, ist das Konto des Benutzers kompromittiert. Nun kann der Angreifer alle erforderlichen Informationen aus dem Benutzerkonto abrufen.

Solche Angriffe sind sehr gefährlich, da Angreifer diese Angriffe auch durchführen können, um an die Benutzernamen und Passwörter der Bankkonten der Benutzer zu gelangen.

Angriffe zum Knacken von Passwörtern und ihre Methoden

Wenn ein Angreifer versucht, das Passwort einer Person zu erraten oder herauszufinden, spricht man von einem Passwort-Cracking-Angriff. Solche Angriffe sind sehr gefährlich, da sie zu finanziellen Verlusten führen können (wenn es einem Angreifer gelingt, die Bankdaten zu knacken). Es gibt viele verschiedene Arten von Angriffen zum Knacken von Passwörtern. Hier besprechen wir die Methoden, mit denen Hacker oder Cyberkriminelle die Passwörter der Benutzer knacken.

- Brute-Force-Angriff

- Wörterbuchangriff

- Rainbow Table-Angriff

- Passwort-Sprühen

- Phishing

- Keylogger-Angriff

- Malware-Angriff

- Credential Stuffing

- Schultersurfen

Fangen wir an.

1]Brute-Force-Angriff

Ein Brute-Force-Angriff ist ein Ratespiel, bei dem ein Angreifer versucht, die Passwörter der Benutzer mithilfe der Trial-and-Error-Methode zu erraten. Es handelt sich um einen der ältesten Angriffe zum Knacken von Passwörtern, der jedoch immer noch von Cyberkriminellen eingesetzt wird. Bei diesem Angriff wird Software eingesetzt, die alle möglichen Kombinationen ausprobiert, um das richtige Passwort eines Computers, eines Netzwerkservers oder eines Benutzerkontos herauszufinden.

2]Wörterbuchangriff

Ein Wörterbuchangriff ist eine Art Brute-Force-Angriff, bei dem ein Angreifer versucht, das Passwort eines Benutzers zu knacken, indem er alle in einem Wörterbuch gefundenen Wörter verwendet. Einige Benutzer verwenden ein einzelnes Wort, um ihre Passwörter zu erstellen. Wörterbuchangriffe können die Passwörter solcher Benutzer knacken, selbst wenn sie das schwierigste Wort verwenden, das in einem Wörterbuch gefunden wird.

3]Rainbow Table-Angriff

Der Rainbow-Table-Angriff ist eine weitere Methode, mit der Hacker das Passwort einer Person knacken. Diese Methode zum Knacken von Passwörtern funktioniert mit Hashes. Anwendungen speichern Passwörter nicht im Klartext. Stattdessen speichern sie Passwörter in Form von Hashes. In der Informatik ist ein Hash eine Zeichenfolge mit einer festen Anzahl von Ziffern.

Anwendungen speichern Passwörter in Form von Hashes. Wenn sich ein Benutzer mit der Eingabe seines Passworts anmeldet, wird dieses in einen Hash-Wert umgewandelt und mit dem gespeicherten Hash-Wert verglichen. Der Anmeldeversuch ist erfolgreich, wenn beide Hashwerte übereinstimmen.

Eine Rainbow-Tabelle ist eine vorberechnete Tabelle, die eine große Anzahl von Hash-Werten von Passwörtern zusammen mit den entsprechenden Klartextzeichen enthält. Angreifer nutzen diese Hashwerte, um die Passwörter der Benutzer zu knacken.

4]Passwort-Sprühen

Password Spraying ist eine Art Brute-Force-Angriff, bei dem der Angreifer dieselben Passwörter für viele verschiedene Konten verwendet. Mit anderen Worten: Das Passwort bleibt konstant und der Benutzername variiert bei diesem Angriff. Beispielsweise kann ein Passwort, sagen wir admin@123, mit der Passwort-Spraying-Methode zum Knacken von Passwörtern für eine große Anzahl von Konten verwendet werden. Bei dieser Art von Angriff werden in der Regel die Konten mit dem Standardpasswort kompromittiert.

Lesen: So finden Sie gehackte Passwörter mit PowerShell

5]Phishing

Phishing ist die häufigste Methode, mit der böswillige Akteure die Passwörter und andere sensible oder vertrauliche Informationen von Benutzern stehlen. Hacker können Phishing auch nutzen, um Malware auf den Systemen der Benutzer zu installieren und dann deren System aus der Ferne zu kontrollieren.

E-Mails werden am häufigsten bei Phishing-Angriffen verwendet. Es gibt jedoch auch einige andere Methoden, die Hacker bei einem Phishing-Angriff nutzen können. Bei diesem Angriff erhält ein Benutzer eine E-Mail. Diese E-Mail sieht aus wie eine authentische E-Mail, beispielsweise eine E-Mail-Nachricht von Gmail. Die E-Mail enthält eine Nachricht, die einen Benutzer zu sofortigen Maßnahmen zwingt, wie zum Beispiel:

Ihr Konto wurde kürzlich am ABC-Standort angemeldet. Wenn dies nicht Sie waren, setzen Sie Ihr Passwort zurück, indem Sie auf diesen Link klicken.

Wenn ein Benutzer auf den Link klickt, landet er auf der Seite, die Gmail nachahmt, wo er sowohl alte als auch neue Passwörter eingeben muss. Wenn er sein Passwort eingibt, erfasst der böswillige Akteur diese Informationen. Hacker nutzen diese Methode auch, um Bankpasswörter, Kreditkartenpasswörter, Debitkartenpasswörter usw. der Benutzer zu stehlen.

6]Keylogger-Angriff

Keylogger-Software, die alle Tastenanschläge aufzeichnet. Nach der Installation der Keylogger-Software auf dem Host- oder Zielcomputer wird das Knacken von Passwörtern zum Kinderspiel. Ein Keylogger kann die Informationen von Tastenanschlägen auch über einen Server an den Hacker senden. Sobald der Hacker das Protokoll mit allen Tastenanschlägen erhält, kann er die Passwörter der Benutzer leicht knacken. Hacker installieren die Keylogger-Software normalerweise über Phishing-Versuche auf dem Zielsystem. Keylogger-Detektoren bieten einen gewissen Schutz.

Keylogger sind auch als Hardware erhältlich. Sie sehen aus wie ein USB-Stick. Ein böswilliger Akteur kann dieses USB-Flash-Laufwerk in einen der USB-Anschlüsse Ihres PCs einstecken, um alle Tastenanschläge aufzuzeichnen. Wenn Sie es bemerken, können Sie es entfernen und den Angriff verhindern. Wenn es jedoch an der Rückseite Ihres CPU-Gehäuses eingesetzt wird, bleibt es normalerweise unbemerkt.

7]Malware-Angriff

Hacker installieren Malware zu unterschiedlichen Zwecken auf einem Computersystem, z. B. um es zu beschädigen, die Kontrolle darüber zu übernehmen, vertrauliche Informationen zu stehlen usw. Daher sind Malware-Angriffe auch böswillige Versuche, die Passwörter von Benutzern zu knacken. Oben haben wir Keylogger besprochen, die als Hardware und Software erhältlich sind. Darüber hinaus können Hacker verschiedene andere Arten von Malware verwenden, um Passwörter zu stehlen.

Schädliche Bildschirmaufnahmesoftware erstellt Screenshots vom Computerbildschirm des Benutzers und sendet sie an den Hacker. Ein weiteres Beispiel für Schadsoftware ist ein Browser-Hijacker.

8]Credential Stuffing

Credential Stuffing ist eine Methode zum Knacken von Benutzerkennwörtern, indem die Anmeldeinformationen aus einer Datenpanne stammen. Bei einem Datenverstoß werden Passwörter und Benutzernamen von Millionen von Benutzern gestohlen. Diese Passwörter und Benutzernamen bleiben im Dark Web verfügbar. Hacker erwerben diese Zugangsdaten aus dem Dark Web und nutzen sie für einen Credential Stuffing-Angriff.

Einige Benutzer verwenden auf allen Websites dasselbe Passwort. Dieser Angriff ist eine Art Brute-Force-Angriff und kann zum Hacken aller Konten dieser Benutzer führen. Wenn beispielsweise das Konto eines Benutzers auf Plattform A gehackt wird und er auf Plattform B dasselbe Passwort verwendet hat, kann ein Hacker sein Konto auf Plattform B leicht hacken, sobald ihm sein Benutzername bekannt ist.

9]Schultersurfen

Es sind nicht immer Hacker oder Cyberkriminelle, die Angriffe zum Knacken von Passwörtern durchführen. Auch eine Ihnen bekannte Person kann Ihr Passwort stehlen. Ein Shoulder-Surfing-Angriff ist ein einfacher Angriff zum Knacken von Passwörtern, bei dem eine Person Ihre Tastatur im Auge behält, während Sie Ihr Passwort eingeben, ohne Sie darüber zu informieren. Sobald Sie sich auf einer bestimmten Website bei Ihrem Konto anmelden, merkt sich diese Person Ihre Anmeldeinformationen und verwendet sie später, um sich auf ihrem Gerät bei Ihrem Konto anzumelden.

Dies sind einige der Methoden, mit denen Angreifer versuchen, Passwörter zu knacken. Sehen wir uns nun an, wie wir diese Angriffe verhindern können.

Verhinderung von Angriffen zum Knacken von Passwörtern

Hier sprechen wir über einige vorbeugende Maßnahmen, die Sie ergreifen sollten, um nicht Opfer eines Angriffs zum Knacken von Passwörtern zu werden.

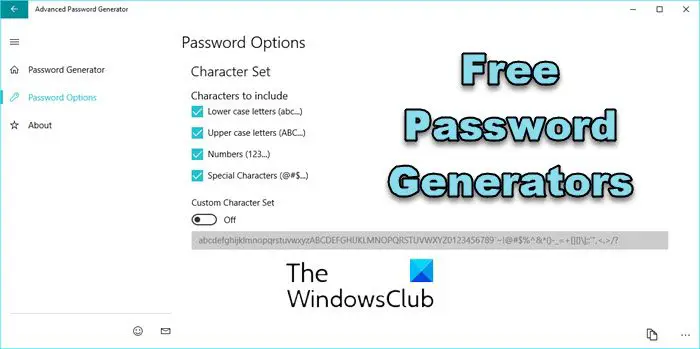

Bilden Sie immer lange und schwer zu knackende Passwörter. Lange Passwörter sind in der Regel schwer zu knacken. Verwenden Sie alle möglichen Kombinationen, um ein Passwort zu erstellen, einschließlich Großbuchstaben, Kleinbuchstaben, Sonderzeichen, Zahlen usw. Sie können auch die kostenlose Passwortgenerator-Software verwenden, um ein sicheres Passwort zu erstellen.

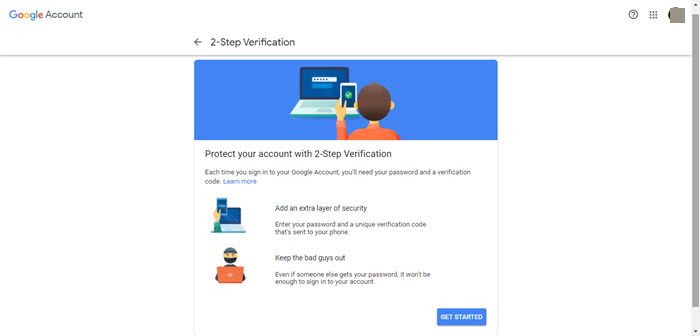

Aktivieren Sie die Zwei-Faktor-Authentifizierung. Am besten aktivieren Sie die Zwei-Faktor-Authentifizierung für alle unterstützten Konten. Sie können Ihre Handynummer, eine andere E-Mail-Adresse oder eine Aufforderung auf Ihrem Smartphone verwenden, um die Anmeldung an einem anderen Gerät zu ermöglichen.

Klicken Sie niemals auf einen Link von einer nicht vertrauenswürdigen Quelle. Oben haben wir gesehen, dass Hacker es mit Phishing-Angriffen auf Menschen abgesehen haben und deren Zugangsdaten stehlen. Wenn Sie also vermeiden, auf Links von nicht vertrauenswürdigen Quellen zu klicken, können Sie sich davor schützen, Opfer eines Phishing-Angriffs zu werden.

Behalten Sie die URLs im Auge. Schauen Sie sich immer die URLs der Websites an, bevor Sie Ihre Anmeldeinformationen eingeben. Hacker erstellen Phishing-Websites, um Benutzernamen und Passwörter von Benutzern zu stehlen. Diese Websites ahmen Original-Websites nach, ihre Domainnamen unterscheiden sich jedoch von denen authentischer. Anhand der URL können Sie eine Phishing-Website identifizieren und von der Original-Website unterscheiden.

Verwenden Sie niemals dieselben Passwörter. Viele Benutzer behalten für alle ihre Konten dasselbe Passwort. Wenn Sie dies auch tun, kann es zu Problemen kommen, denn wenn eines Ihrer Konten kompromittiert wird, steigt das Risiko, dass auch alle Ihre Konten kompromittiert werden.

Installieren Sie ein gutes Antivirenprogramm. Antivirus schützt unsere Systeme vor Viren und Malware. Sie sollten ein gutes Antivirenprogramm auf Ihrem System installieren und es auf dem neuesten Stand halten, um sich vor den neuesten Angriffen zu schützen.

Ich hoffe, das hilft.

Was schützt vor dem Knacken von Passwörtern?

Der Schutz vor Angriffen zum Knacken von Passwörtern besteht darin, ein langes und sicheres Passwort zu erstellen. Beziehen Sie alle Zeichen in Ihre Passwörter ein, einschließlich Alphabete (sowohl in Klein- als auch in Großbuchstaben), Sonderzeichen, Zahlen, Symbole usw.

Warum nennt man es Passwort-Cracking?

Man nennt es Passwort-Cracking, weil der Angreifer alle möglichen Methoden nutzt, um das richtige Passwort herauszufinden, damit er sich beim Konto des Opfers anmelden kann.

Lesen Sie weiter: DDoS-Angriffe (Distributed Denial of Service) und Bedrohungen.